Dichiarazione di sicurezza Epson

La crescente diversificazione degli spazi di lavoro e l’aumentata complessità degli ambienti di rete rendono più necessari che mai i rigorosi protocolli di sicurezza per stampanti, dispositivi multifunzione e scanner che gestiscono importanti risorse informative. Per garantire la sicurezza a tutti i suoi clienti, Epson utilizza framework di sicurezza unificati e metodologie coerenti dalla progettazione fino alla consegna di tutti i suoi prodotti, sia di quelli ad uso ufficio/domestico, sia delle stampanti per ricevute, stampanti di grandi dimensioni e scanner ad uso commerciale/industriale.

Per proteggere i patrimoni informativi dei nostri clienti da minacce sempre più sofisticate che coinvolgono stampanti, dispositivi multifunzione e scanner, Epson implementa inoltre misure di sicurezza ottimali sia a livello di software sia a livello di hardware per l’intero ciclo ciclo di vita dei prodotti, a partire dalla loro progettazione fino allo sviluppo, alla produzione, alla distribuzione e alla manutenzione. Eliminando dopo la stampa i dati delle etichette (dati di stampa) utilizzati nelle attività dei clienti, proteggiamo i dati di acquisto da fughe e da alterazioni. Tuttavia, le informazioni aggiuntive dei loghi, dei coupon, ecc., e le informazioni delle impostazioni personalizzate vengono registrate nella memoria non volatile e vengono conservate anche dopo la stampa e quando si riavvia il prodotto.

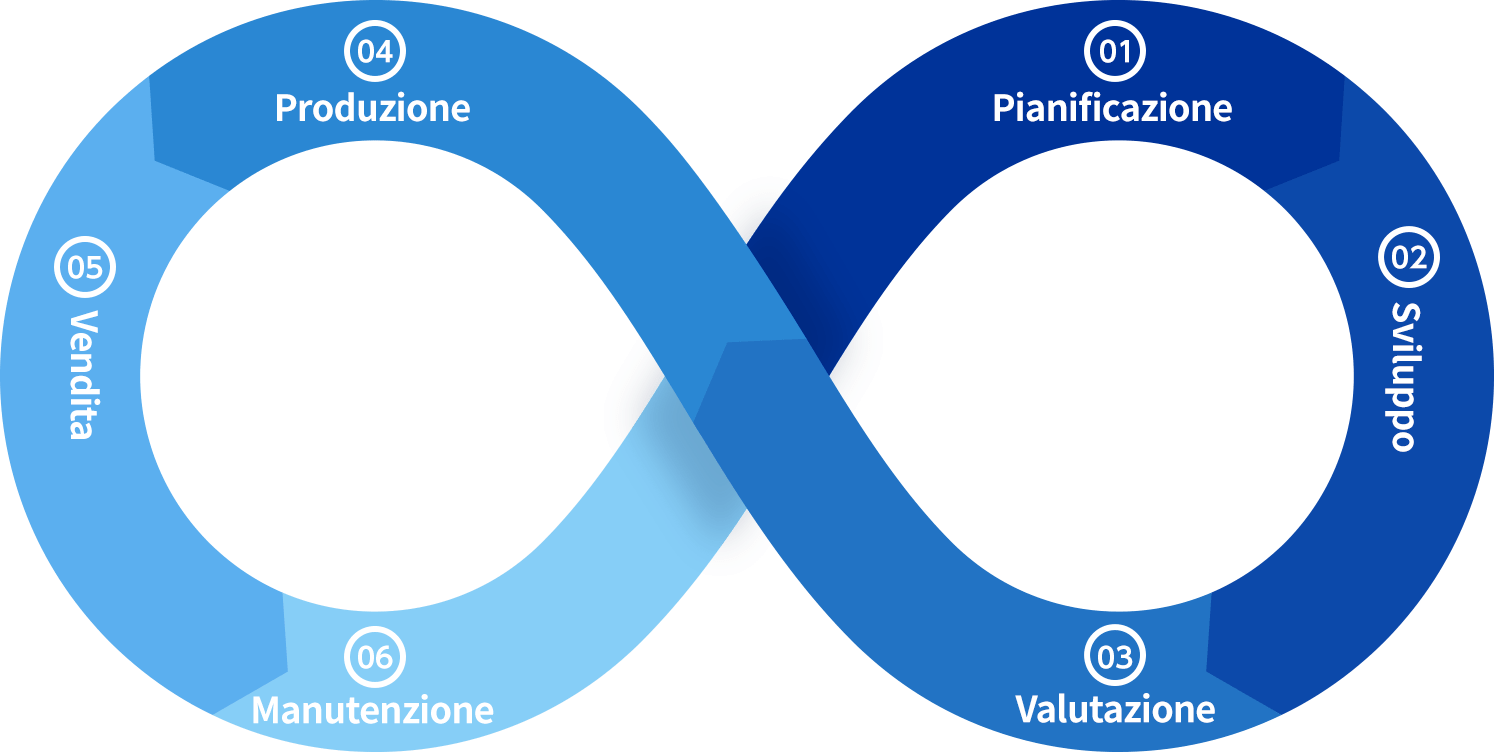

Concetto di sicurezza in ciascuna fase del ciclo di vita del prodotto

Per fornire maggiore sicurezza ai nostri clienti, in Epson esaminiamo attentamente le differenti condizioni di utilizzo di ciascuna categoria di prodotto ed implementiamo la sicurezza degli endpoint nell’intero corso del ciclo di vita dei prodotti, a partire dalla fase di progettazione del prodotto fino allo sviluppo, alla valutazione, alla produzione, alla distribuzione e alla manutenzione.

-

①PianificazioneNella fase di pianificazione del prodotto, monitoriamo ininterrottamente le più recenti tendenze della sicurezza e le potenziali vulnerabilità. Ascoltiamo anche le richieste dei nostri clienti, identificando e analizzando le esigenze relative alla sicurezza. In tal modo, eliminiamo i potenziali problemi nei nostri prodotti prima che eventuali rischi possano materializzarsi.

-

②SviluppoUtilizzando le nostre originali piattaforme comuni e le nostre tecnologie coltivate attraverso lo sviluppo di un'ampia gamma di prodotti, dalle stampanti per l'ufficio e per la casa alle stampanti e agli scanner per piccoli e grandi formati per uso commerciale e industriale, cerchiamo di accrescere la protezione contro i rischi connessi alla sicurezza.

-

③ValutazioneOltre ad un'approfondita analisi interna, coinvolgiamo anche organizzazioni terze per una valutazione oggettiva della sicurezza. Con il nostro severo sistema di verifica della sicurezza, conduciamo la valutazione da angoli differenti per garantire un'elevata sicurezza dei nostri prodotti.

-

④ProduzionePer garantire la più elevata qualità delle nostre operazioni di produzione, abbiamo implementato un accurato sistema di gestione del patrimonio informativo nelle nostre fabbriche, dove installiamo i software che abilitano le funzionalità dei nostri prodotti.

-

⑤VenditaCi adoperiamo per supportare i nostri clienti proponendo ed implementando soluzioni che riducano al minimo i rischi per la sicurezza conformemente all'ambiente di utilizzo e alle condizioni di operatività. Ci accertiamo anche di affrontare rapidamente eventuali vulnerabilità che potrebbero presentarsi dopo l'installazione dei nostri prodotti. Quando i prodotti necessitano di essere sostituiti e smaltiti, ci assicuriamo di resettare i dispositivi riportandoli alle impostazioni di default di fabbrica per impedire la perdita di informazioni riservate.

-

⑥ManutenzioneForniamo una rapida risposta ai problemi e alle preoccupazioni concernenti la sicurezza segnalatici da clienti che hanno acquistato i nostri prodotti.

Combinando SoC multi-core per stampanti e scanner sviluppati in maniera indipendente da Epson e firmware proprietari che contribuiscono a svolgere in modo ottimale vari processi come il controllo meccanico e l'elaborazione delle immagini, abbiamo realizzato piattaforme che eccellono per le elevate prestazioni e in termini di sicurezza. In particolare, prevenendo accessi non autorizzati dall'esterno mediante un controllo che separa l'unità di comunicazione che presenta un rischio elevato per la sicurezza, dalle altre parti per l'elaborazione delle informazioni, proteggiamo le informazioni dei nostri clienti.minacce alla sicurezza

Il presente contenuto non vale per tutti i modelli.

Per i dettagli, verificare con il rappresentante commerciale.

Iniziative per la valutazione da terze parti della sicurezza dei prodotti

In Epson noi coinvolgiamo organizzazioni terze indipendenti nella valutazione della sicurezza dei prodotti per verificare obiettivamente le funzioni di sicurezza dei nostri prodotti. Allo stesso tempo, cerchiamo di prevedere potenziali rischi futuri e di introdurre miglioramenti per evitarli.

| Numero di certificazione | Richiedente | Nome dell’ODV | Data di certificazione | Conformità PP/Requisiti di garanzia | Approvato secondo il CCRA da |

| C0847 | Seiko Epson Corp. | EPSON LM-M5500 / AM-M5500 with FAX 1.00 | 2025-04 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0846 | Seiko Epson Corp. | EPSON AM-C550z with FAX 1.00 | 2025-04 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0832 | Seiko Epson Corp. | EPSON LM-C400 / AM-C550 / AM-C400 with FAX 1.00 | 2024-11-19 | U.S. Government Approved Protection Profile - U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0803 | Seiko Epson Corp. | EPSON LM-C6000/LM-C5000/LM-C4000/AM-C6000/AM-C5000/AM-C4000 | 2023-12 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0728 | Seiko Epson Corp. | EPSON LX-10020M/WF-M21000 | 2021-08 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0700 | Seiko Epson Corp. | EPSON LX-10050MF/LX-10050KF/LX-7550MF/LX-6050MF/WF-C21000/WF-C20750/WF-C20600 | 2021-01 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0602 | Seiko Epson Corp. | LX-10000F/LX-7000F/WF-C20590/WF-C17590 2.00 | 2018-06 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

Questa certificazione non è stata ottenuta per tutti i modelli.

https://keypointintelligence.com/security-validation

Questa certificazione non è stata ottenuta per tutti i modelli.

Per garantire la sicurezza quando si utilizzano i nostri prodotti

Prima di utilizzare il dispositivo, si devono cambiare le impostazioni di configurazione di default di fabbrica per adattarle all'ambiente di impiego. In particolare, accertarsi di implementare le misure di sicurezza appropriate relative alle impostazioni delle password degli amministratori, della connessione a Internet e della connessione ad una rete LAN senza fili.

Seleziona questa opzione indipendentemente dall'ambiente di rete.

(Solo per Europa, Medio Oriente e Africa)

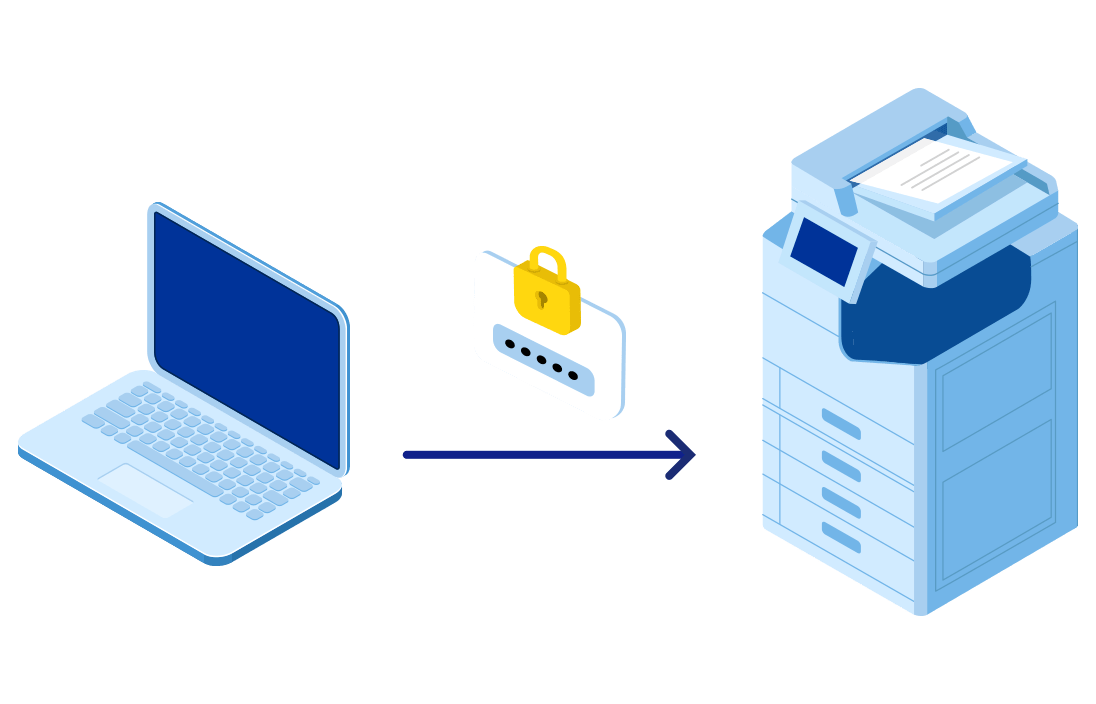

Password degli amministratori

Consigliamo fortemente di configurare una password individuale per ciascun utente amministratore durante la configurazione iniziale del dispositivo. Se si mantengono le impostazioni di default di fabbrica o se non si impostano le password degli amministratori, si correrà il rischio di subire accessi non autorizzati e modifiche delle configurazioni e dei dati memorizzati nel dispositivo. Si correrà anche il rischio di perdite degli ID, delle password, di dati personali dalla rubrica e di informazioni riservate.

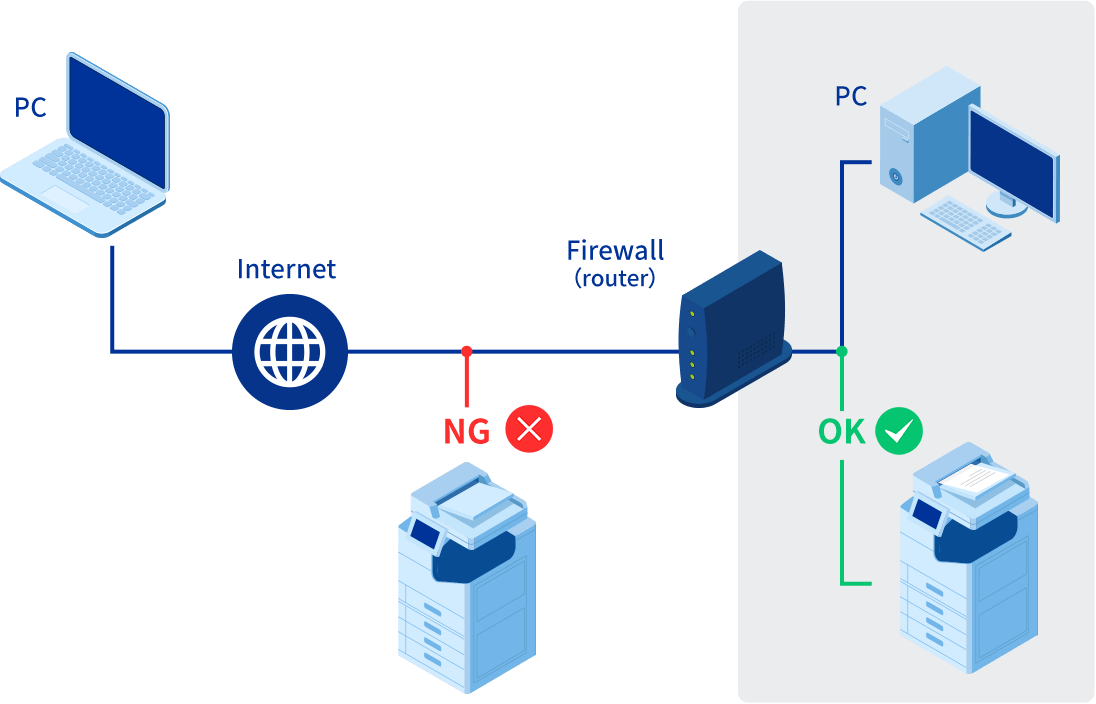

Connessione ad Internet

Non connettere le stampanti, i dispositivi multifunzione e gli scanner direttamente ad Internet. Installarli invece in una rete protetta da firewall. Consigliamo inoltre di configurare un indirizzo IP privato. Se si connettono le stampanti, i dispositivi multifunzione e gli scanner ad Internet direttamente, le reti potranno essere soggette a rischi imprevisti per la sicurezza, come la manipolazione non autorizzata e la perdita dei dati.

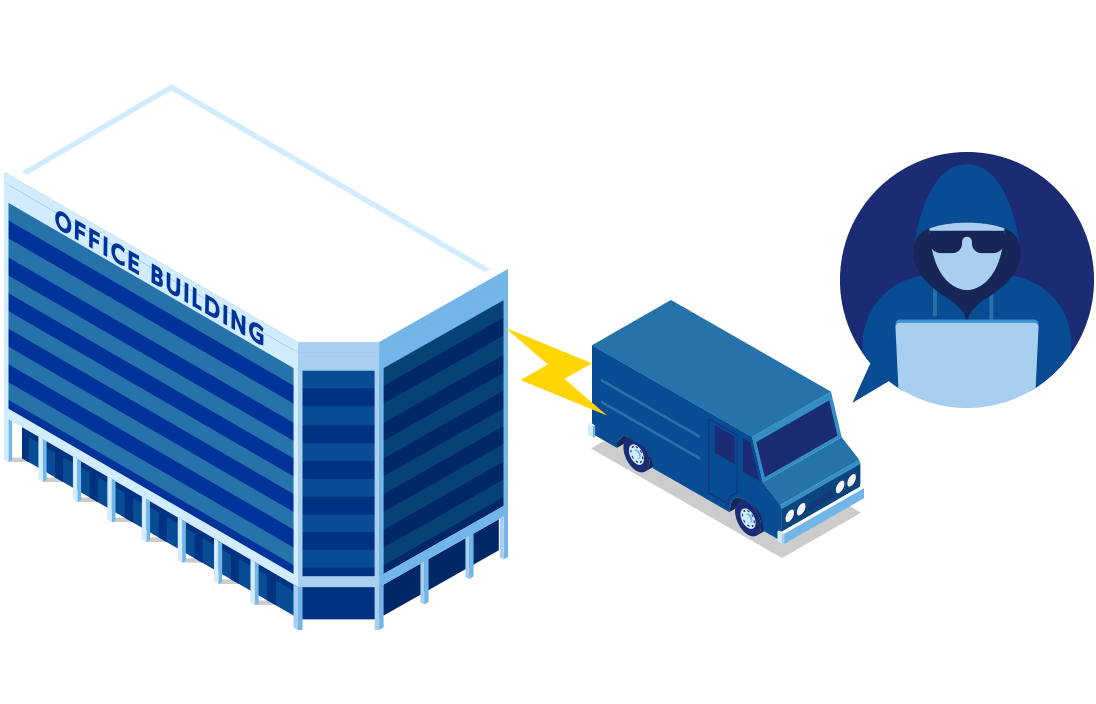

Reti LAN senza fili

Quando si utilizzano reti LAN senza fili, accertarsi di implementare le misure di sicurezza appropriate. La LAN senza fili consente di ricevere dati trasmessi da computer e smartphone tramite onde radio, e pertanto è possibile accedere liberamente alla rete entro la portata delle onde radio. Tuttavia, se non si configurano correttamente le impostazioni di sicurezza, i dati trasmessi potrebbero essere intercettati e potrebbero verificarsi accessi senza autorizzazione da terze parti maligne.

Software per la sicurezza

Dei documenti stampati sono stati accidentalmente lasciati incustoditi vicino alla stampante. Di conseguenza, informazioni importanti sono rimaste esposte a terzi.

Epson Print Admin /

Epson Print Admin Serverless

Richiedere l'autenticazione utilizzando una scheda IC per assicurare che la stampa sia effettuata alla presenza di una persona autorizzata

Poiché il comando di stampa viene eseguito dopo che è stata effettuata l'autenticazione davanti alla stampante multifunzione (MFP), ciò contribuisce ad evitare di lasciare incustoditi i documenti stampati.

Poiché la persona autorizzata è presente durante la stampa, ciò evita che i documenti vengano portati via per sbaglio da terzi.

Esiste il rischio di perdite di informazioni quando le persone usano funzioni non collegate alle loro mansioni.

La presenza di dipendenti con differenti tipi di contratti comporta il rischio di perdite di documenti interni.

Epson Print Admin /

Epson Print Admin Serverless

Limitare le operazioni su stampanti multifunzione (MFP) ad utenti registrati

Limitare l'accesso a funzioni selezionate di stampanti multifunzione ad utenti registrati può impedire il rischio di perdite attraverso la riduzione di operazioni inappropriate su stampanti multifunzione.

Aggiornamento in blocco di firmware

Usare le più recenti versioni di firmware per la sicurezza dei dispositivi utilizzati.

Preoccupazioni relative ai rischi per la sicurezza e alle vulnerabilità del dispositivo. Come accertarsi che il firmware del dispositivo sia aggiornato per evitare minacce alla sicurezza.

Epson Device Admin

Ogni volta che si rende necessario un aggiornamento del firmware per stampanti, dispositivi multifunzione e scanner Epson, l'aggiornamento può essere eseguito automaticamente.

È possibile controllare e aggiornare da remoto il firmware su tutti i dispositivi. Offriamo un ambiente che vi consente di identificare i dispositivi che hanno bisogno dell'aggiornamento, mantenendo aggiornato il firmware di tutti i vostri dispositivi in modo che possiate utilizzare in maniera sicura i vostri dispositivi ed essere protetti da minacce alla sicurezza.

Per informazioni sui modelli compatibili, contattare il rappresentante di vendita.