愛普生安全聲明

隨著工作空間的多樣化和網路環境的複雜化,印表機、複合機、掃描器的嚴格安全協議也變得比以往更加重要。

Epson為確保所有客戶的安全,從辦公/家庭用印表機到商用/工業用的小型及大型印表機及掃描器的設計和提供過程中,都使用統一的安全框架和一致的方法論。 Epson為對抗不斷升級的威脅,保護客戶資訊資產,在所有產品的設計、開發、生產、流通和維護的整個生命週期中, 從軟體和硬體兩方面採取最佳的安全措施。

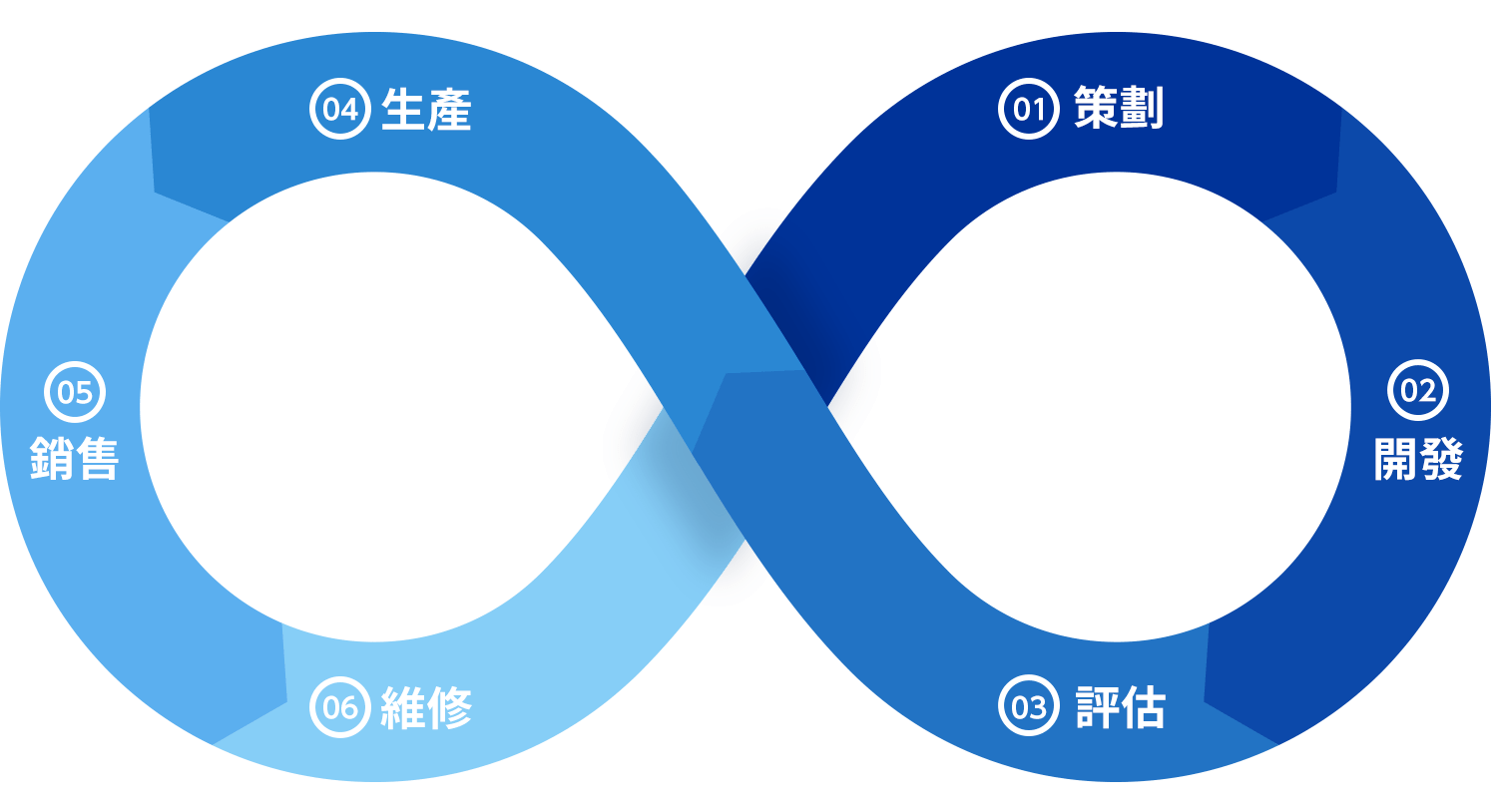

考慮到產品生命週期的安全理念

本公司通過詳細調查各類產品的多種使用環境,在策劃、開發、評估、生產、銷售、維修的整個生命週期,

自始至終致力於開展產品(終端)安全的實踐活動,確保客戶能夠在更安全的狀態下使用產品。

-

①策劃在產品的策劃階段,隨時把握最新的安全趨勢和漏洞資訊。此外,傾聽顧客的訴求,提取和分析安全需求。

以推進能在風險顯現之前的階段便解決問題的產品商業化。 -

②開發憑藉從辦公/家庭用印表機到商用/工業用的小型及大型印表機及掃描器等種類廣泛的產品開發中累積的技術,

基於獨自進化的通用平台,致力於提升產品應對安全風險的性能。 -

③評估除公司內部的徹底評估外,還由第三方評估機構實施客觀的安全評估。透過在嚴格檢查體制下的多角度評估,確保開發的產品具有高度的安全性。

-

④生產在本公司工廠的周全徹底的資訊資產管理體制下,在安全狀態下嵌入發揮產品功能的軟體,並進行高品質的生產工作。

-

⑤銷售致力於根據每個客戶的不同使用環境和操作場景,提供降低安全風險的方法建議和使用支援。

同時,針對在開始使用後發現的產品漏洞問題,也會迅速採取應對措施。

在產品更替而丟棄產品時,通過將製品還原到出廠預設狀態,致力於防止機密資訊的洩露。 -

⑥維修對於售後客戶提出的安全方面的擔憂及問題,迅速採取應對措施。

Epson自主開發的多核心SoC,結合可在機械控制、圖像處理等處理方面進行最優分配的獨家韌體,從而實現了高性能、高安全性的平台。

特別是在安全風險較高的通訊部分,和其他資訊處理部分採用了隔離控制的方式,可防止外部的非法連接,保護客戶的重要資訊。

本內容並不適用於所有機型。

詳情請諮詢銷售代表。

產品安全的第三方評估措施

Epson通過產品安全的第三方評估,在客觀把握產品安全功能的狀態的同時,也提前採取措施改進以應對未來可能出現的安全風險。

但這並不意味著本產品沒有任何漏洞,也不保證搭載了在特定運用環境下所需的全部安全功能。

| 認證編號 | 申請者 | TOE名稱 | 認證日期 | 適用的PP・保證要求 | CCRA認可 |

| C0847 | Seiko Epson Corp. | EPSON LM-M5500 / AM-M5500 with FAX 1.00 | 2025-04 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0846 | Seiko Epson Corp. | EPSON AM-C550z with FAX 1.00 | 2025-04 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0832 | Seiko Epson Corp. | EPSON LM-C400 / AM-C550 / AM-C400 with FAX 1.00 | 2024-11-19 | U.S. Government Approved Protection Profile - U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0803 | Seiko Epson Corp. | EPSON LM-C6000/LM-C5000/LM-C4000/AM-C6000/AM-C5000/AM-C4000 | 2023-12 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0728 | Seiko Epson Corp. | EPSON LX-10020M/WF-M21000 | 2021-08 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0700 | Seiko Epson Corp. | EPSON LX-10050MF/LX-10050KF/LX-7550MF/LX-6050MF/WF-C21000/WF-C20750/WF-C20600 | 2021-01 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

| C0602 | Seiko Epson Corp. | LX-10000F/LX-7000F/WF-C20590/WF-C17590 2.00 | 2018-06 | PP(U.S. Government Protection Profile for Hardcopy Devices Version 1.0 (IEEE Std. 2600.2™-2009) |  |

並非所有機型都取得了本認證。

https://keypointintelligence.com/security-validation

並非所有機型都取得了本認證。

安全使用產品須知

在使用前,需要根據您的環境對產品的初始設定進行更改。

特別是管理員密碼的設定和管理、網路連接設定、

無線LAN網路連接設定等,請您進行適當的安全設定。

詳情請參考安全指南。

不論網路環境為何,請選取此選項。

(僅限歐洲、中東及非洲)

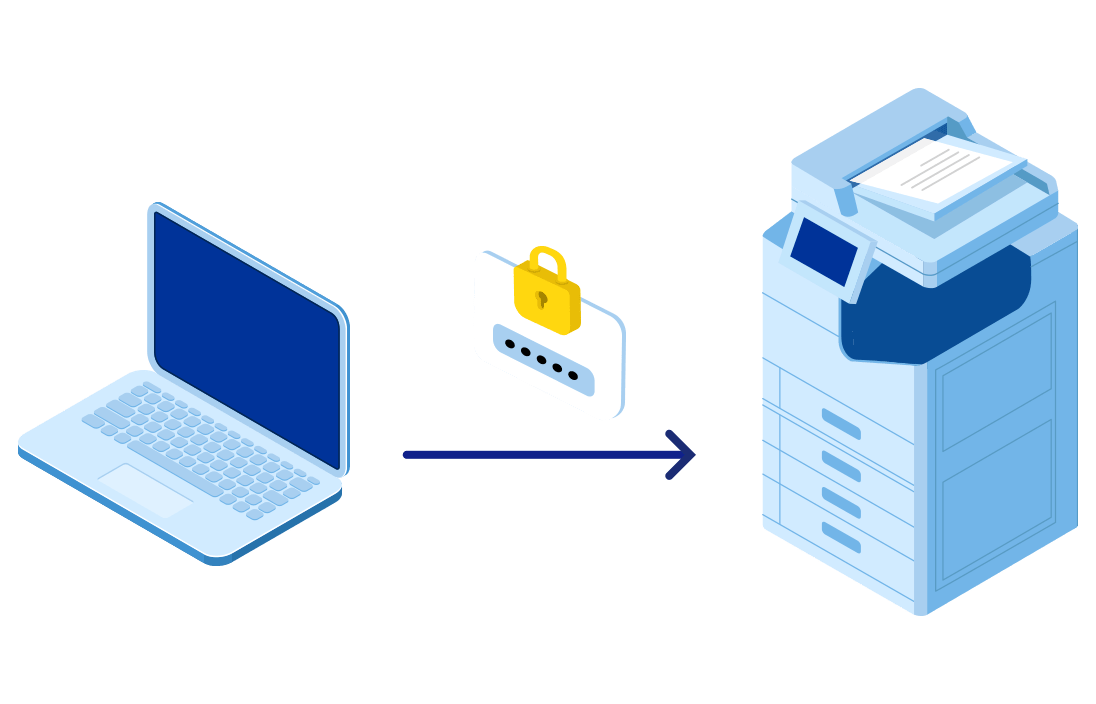

管理員密碼

我們強烈推薦您在設置時為複合機設定單獨的管理員密碼。

若是未設定管理員密碼,或是保持初始密碼不變,

裝置內儲存的設定和資訊有遭到非法查看或被更改的風險。

此外,還有ID或密碼、通訊錄等個人資訊、機密資訊遭到洩露的風險。

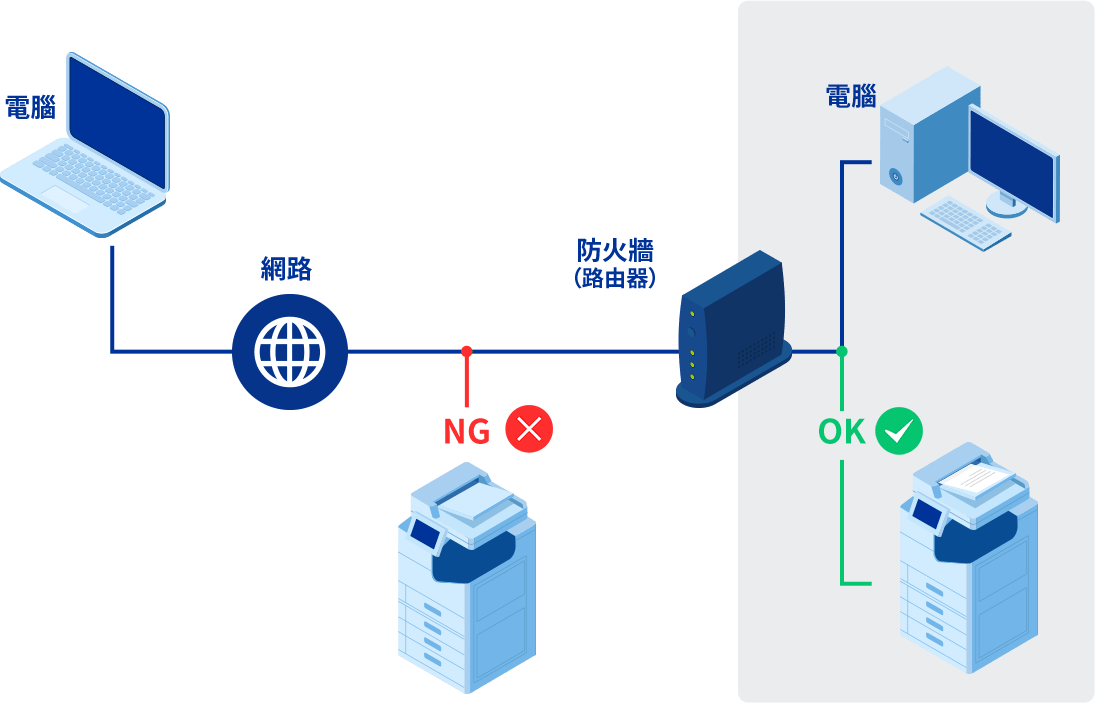

與網路的連接

請勿將印表機、複合機、掃描器直接連接到網路,而是設置在受到防火牆保護的網路中。

屆時推薦設定私有IP地址進行使用。

若直接連接到網路,可能會給您的網路帶來不當操作、資訊洩露等意想不到的風險。

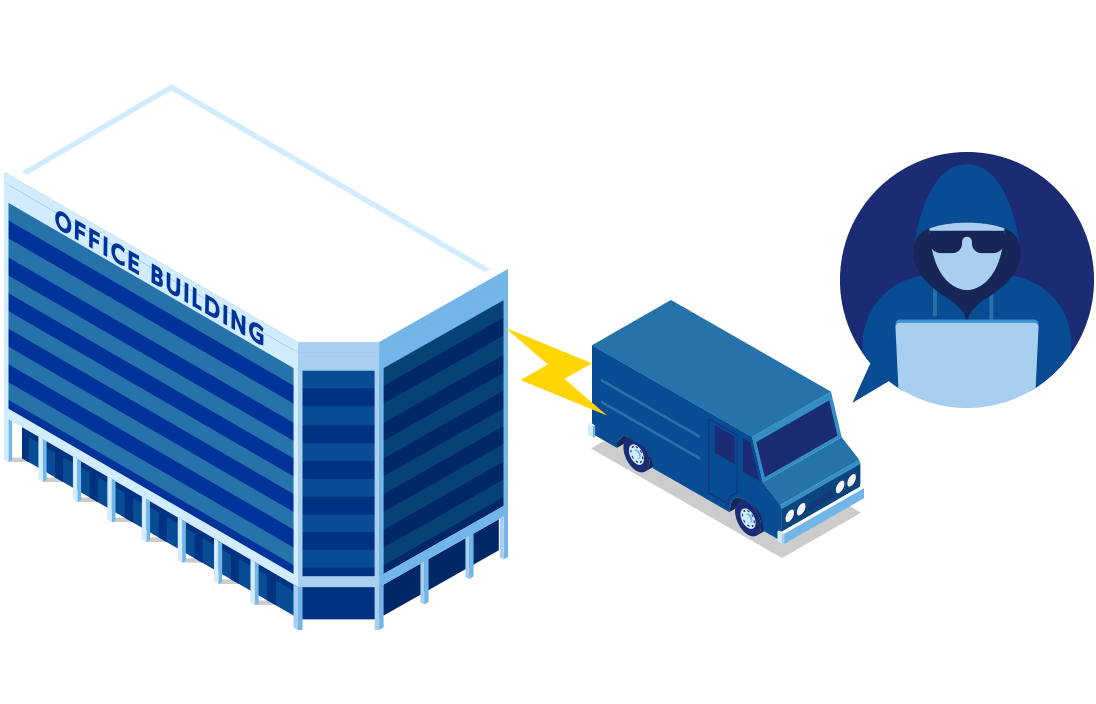

無線LAN網路

在使用無線LAN時,請適當設定無線LAN的安全性。

無線LAN的優點是可以在電波覆蓋範圍內自由連接到網絡,以與電腦或手機等裝置進行通訊。

但反之,若未對網路安全進行合適的設定,便有可能發生惡意第三方竊聽通訊內容或非法存取的情況。

安全軟體

不小心把列印文件忘在印表機附近了,導致別人看到了重要資訊。

Epson Print Admin /

Epson Print Admin Serverless

使用IC卡進行本人驗證,現場列印。

因需要在認證後的複合機(MFP)旁進行列印操作,

可減少忘記取走列印文件的風險。

由於是進行認證後現場列印,同時可防止他人誤取列印文件。

因為可以使用和業務無關的功能,存在把資訊洩露給外部的風險。

員工的合約各不相同,因此也存在內部資料洩露的風險。

Epson Print Admin /

Epson Print Admin Serverless

限制登錄使用者以外的人進行複合機(MFP)操作

預先登錄好複合機的使用者和功能,防止其他人隨意使用複合機,

便可減輕資料洩露的風險。

批次更新韌體

使用最新的韌體版本,安全且安心地使用機器。

使用的裝置存在漏洞和安全風險,十分擔心。希望將裝置的韌體保持在最新版本,對抗安全威脅。

Epson Device Admin

需要升級韌體的Epson印表機、複合機、掃描器可自動升級。

可以透過遠程操作確認和更新所有裝置的韌體版本。

找到需要升級版本的機器,並始終保持最新版本,

可保護機器免受安全威脅侵入,為您提供安心的使用環境。

關於對應機型,請諮詢您的銷售負責人。